ここから本文です。

内部データ流出対策はこうやる!東京セミナーレポート

“内部データ流出” 対策はこうやる!

開催日時:2015年2月24日(火)

開催場所:東京都港区パナソニック東京支社

ATP(Advanced Threat Protection)やDLP(Data Loss Prevention) 対策はもう万全と言いたいところですが、日々進化する外部からの攻撃、なかなかなくすことのできない内部犯行による情報漏えい、企業にとってはどちらも頭の痛い問題です。

このような外部の脅威、内部の脅威対策に有効なソリューションとしてパロアルトネットワークスの次世代ファイアウォールがここ数年注目され続けています。

本セミナーでは、"次世代ファイアウォール"の最新ソリューションをご紹介するとともにディストリビューター、リセーラーそれぞれの立場で他では聞けない、導入の極意"をお客様事例を交えてわかりやすく解説しました。

プログラム

【セッション1】 「パロアルトネットワークスで実現するセキュリティセグメンテーション」

~ネットワーク、エンドポイント両面からのセキュリティ対策~

パロアルトネットワークス合同会社 システムエンジニア 植村 悠輔 氏

【セッション2】 不正送金被害など金融犯罪にSTOP!

~ディストリビューターの視点で語るパロアルトネットワークスの魅力と効力~

SCSK株式会社

【セッション3】 “次世代ファイアウォール”の簡単導入と有効活用方法とは

~次世代ファイアウォールを“宝の持ち腐れ”にしないための有効活用~

パナソニック インフォメーションシステムズ シニアスペシャリスト 田中 雅弘

セミナーレポート

パロアルトネットワークス合同会社 植村 悠輔 氏

セッション1の「パロアルトネットワークスで実現するセキュリティセグメンテーション」では、パロアルトネットワークスの植村悠輔氏が登壇。

UNIT42という最新のサイバー脅威の収集、リサーチ、分析、洞察を行うセキュリティの専門集団を擁するパロアルトネットワークス社は、カリフォルニア州サンタクララに本社を置くサイバーセキュリティのリーディングカンパニーです。

UNIT42はその高度な調査や分析力をベースに、これまでに数々の脅威を検知し、その情報をパロアルトネットワークスの顧客、パートナー、さらにはより幅広いコミュニティと共有して、企業やサービス プロバイダ、政府機関のコンピューティング環境をより強力に保護してきました。マイクロソフト社の製品、特にInternet Exploreの脆弱性の発見にはこれまでにも多大な貢献を果たしています。

今回のセミナーでは、組織構造や業務内容に応じたセキュリティレベルでネットワークをセグメント化して保護するエンタープライズセキュリティモデルについて紹介しました。

2014年度のサイバーセキュリティ事件は?

2014年度、日本国内では教育事業大手の2000万件を超える顧客情報流出事件、米国ではネットビジネスを手掛ける企業で1億5千万人分のアカウント情報・決済情報流出にはじまり、金融大手から7600万人分の個人情報流出、小売り大手から5600万人分のカード決済情報流出など多くの情報漏えい事件・事故が発生しました。

それらの被害を受けた企業では、何らかのセキュリティ対策を講じていたところが多かったということです。

国内教育事業大手では「社内システムは24時間監視、個人情報管理のプライバシーマークも取得」、ただし「管理を外部委託、下請け企業の社員に機密情報へのアクセス権付与、その結果データベースにアクセスし情報を取得」、米国小売大手企業は「標的型攻撃対策は既に導入済み、監視センターでは、未知のマルウェア侵入を検知しアラームを受信」、しかし「マルウェアの自動除去機能の設定が無効化、人為的に判断して削除を実行する設定になっていた」、また「セキュリティ運用センターの担当者が退社していて、オペレーションが未確立だったためアラームが放置されていた」ということです。

セキュリティ対策の課題

セキュリティ対策を行っていたにもかかわらず、情報漏えいは起こっているというのが現状、その課題はというと、人に依存するオペレーションがベースになっているからだと植村氏は言います。

「セキュリティポリシーとユーザー研修」で人のモラルに訴える方策をとっている企業が多い中、機密情報にアクセスできる対象が外部へ広がってしまっているのも事実、なかなか社内研修だけではカバーしきれるものではありません。実際に、インサイダーが絡む機密情報の流出が増大しているということです。

マルウェアによる情報流出であればパッチにより、それ以降の情報漏えいは防ぐことができますが、悪意のインサイダーで引き起こされる情報漏えいでは、「”人間に当てるパッチは存在しない”=”情報漏えいは防ぐことはできない”」ということです。

悪意のインサイダーや進化し続けるマルウェアを考えると、従来の情報セキュリティ対策の前提である、「対策は入口、出口だけで十分、社内は安全だ!」はもう通用しないということになります。今後の対策として、「ゼロトラストネットワークの方針を導入し、全体のリスクを低減し、シンプルでかつ多層防御の対策ソリューションが重要」だと言います。

ゼロトラストネットワークとは?

フォレスターリサーチ社のジョン・キンダーヴァグ氏(Mr.John Kindervag@Forrester Research)が開発したもので、そのコンセプトは「既存のトラストモデルは破たんしており、検証して信頼しないという概念に変え、ユーザー、パケット、インターフェース、ネットワークなどに対して、常に疑いをもって接する」というもので、植村氏はゼロトラストネットワークを構築するための5つのポイントを次のように説明しました。

【画像をクリックすると拡大表示します】

※パロアルトネットワークス社より掲載許可を頂いています。

- すべてのリソースは、社内・社外ネットワークを区別せずに、安全な方法でアクセスさせる

- アクセスコントロールは、「必要な情報だけを知ること」ということをベースに、厳密に適用する

- 検証して、信頼しないことを前提とする

- すべてのトラフィック、パケットを検証するとともにログを取る

- ネットワークは、「最も機密性の高い情報は何か」「そこに対してどう保護できるか」を起点に、内側から外側に向けたアプローチをとる

前提条件が「全てを疑ってかかる」「誰も、何も信じない」という、従来とは大きく違うこのゼロトラストの考え方をベースにネットワークを構成すると、2014年度に起きてしまった様々なセキュリティ事故は起きただろうか、あるいは起きてしまってもそこまで被害が拡大しただろうかと思わずにはいられません。

ゼロトラストのセキュリティセグメンテーション

ファイアウォールの外は危険、中は信頼できるという考え方をベースにしたセキュリティ対策ではもはや安全ではない、外と中という境界すらあいまいになってきている現状では、従来のセキュリティセグメンテーションの考え方ではなく、ゼロトラストのセキュリティセグメンテーションが必要。

外と中という考え方は従来通り、ただし、自分と何かの接点の間には必ず検査の仕組みを設けておくというものです。企業やビジネス形態によって様ざまなセグメンテーションパターンが考えられますが、重要なのは、出入り口だけではなく、あらゆるセグメント間のトラフィックもチェックするということです。

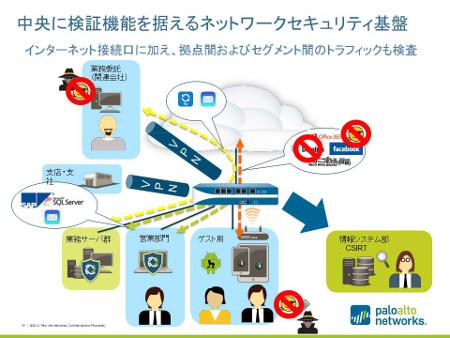

次世代のネットワークセキュリティ基盤

ゼロトラストネットワークを実際に構築するためには何が必要か。

それにはアプリケーションやコンテンツを含むネットワーク全体を可視化する必要があるということです。

この”可視化”を実現するために必要なのが、パロアルトネットワークスの次世代ファイアウォール。「既知の通信は可視化して、どのような通信かを判断」、「未知の通信はクラウドを利用してリアルタイムで分析、結果を常に防御にフィードバック」、そして「可視化によりネットワークのセキュリティセグメンテーションを実現」。

パロアルトネットワークス次世代ファイアウォールでネットワーク全体を可視化し、セキュリティレベルに応じてネットワークをセグメント化、セグメント間のトラフィックをすべて検査することが可能だといいます。

モバイルとエンドポイント

ここ数年のモバイル端末の急速な普及により、ビジネスを取り巻く環境が大きく変化を遂げています。それに伴うセキュリティの課題が表面化してきているということです。

パロアルトネットワークスはモバイル環境向けソリューション「GlobalProtect」を提供、例えばユーザーが外出先から公共LANによる接続を行っても、場所や回線を問わず、一貫したセキュリティを実現することができ、常に社内と同じセキュリティポリシーの適用が可能、そしてモバイル脅威に対しては脆弱性やマルウェア防御機能を提供、悪意のあるサイトに対しては、URLフィルタリングによる防御機能を提供しているということです。

また、ファイアウォールをすり抜けてきてしまった未知のエクスプロイトに対して、次世代エンドポイントの製品TrapsTMを近いうちにリリースするということです。

2014年にイスラエルのCyberaの買収でその技術を取得、ゼロディ脆弱性を含むエクスプロイトや未知・既知を含むマルウェアをブロック、フォレンジックデータの収集、さらにはネットワークおよびクラウドとの連携で脅威情報を共有、より統合的なセキュリティの実現が可能になるということです。

最後に

セミナーは一部を要約して紹介しています。「詳細を聞きたい!」場合には、お問い合わせより、”内部データ流出対策はこうやる!東京セミナーレポート”の詳細を聞きたい」と記載、お問い合わせください。あるいは最寄りの営業所に直接お電話でお伝えください。

パナソニック インフォメーションシステムズは、お客さまの環境にあった最適なソリューションをご提案いたします。

ぜひご相談ください。

取材記者:池田 レポート制作日:2014年3月20日

関連ソリューション・関連商品

※当サイトに記載された社名および商品名などは、それぞれ各社の商標または登録商標です。