標的型攻撃へのソリューション

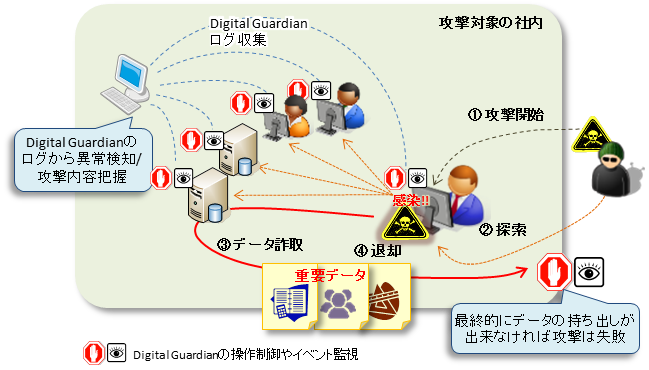

- 標的型攻撃の典型的なパターンは、

- ①対象となる組織に適した形にカスタマイズしたマルウェアをメールやWebサイトを経由して侵入させる

- ②感染端末をC&C(コマンド&コントロール)サーバから操作して内部情報を探り出す

- ③詐取するデータを絞り込んで持ち出す

- ④自分(マルウェア)の存在を消してデータ詐取に気づかれないよう退却する

- というものです。

①のように特定の組織に特化したマルウェアは、一般的なアンチウィルス製品で検知することが難しく、外部から情報漏えいの事実を指摘されて初めてマルウェアが侵入していたことに気づくケースも少なくありません。その一方で、最初のマルウェア侵入からデータ詐取までに比較的長い時間をかけるこの攻撃の特徴は、マルウェア感染後にもまだ攻撃を失敗に終わらせるチャンスが残っていることを意味します。

Digital Guardianの操作制御機能は、もし標的型攻撃を受けた場合でも重要データの漏えいを防ぎます。

また、Digital Guardianが収集する詳細なログは、端末の異常動作をいち早く検知したり、マルウェア感染後にどのような操作が行われたか、どんなデータが狙われていたか、などを調査するのに活用できます。

フォレンジックにも使える詳細なログ

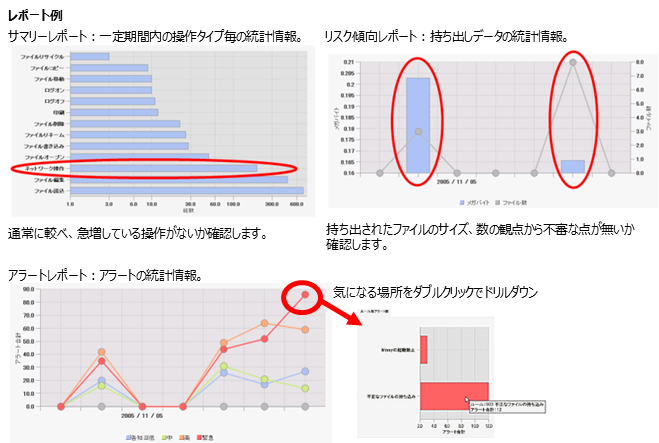

Digital Guardianはカーネルレベルで動作するため、ログ収集が利用アプリケーションに依存せず、他社製品では取得できないようなログも収集できます。そのままフォレンジックに使うことも可能な詳細ログは、図のような分かりやすいイメージで確認でき、社内のデータ操作状況を日々簡単にご確認頂けます。グラフで気になる点があれば、そこをダブルクリックしてより詳細なログにドリルダウンすることも可能です。

緊急、高などのアラートが急増した場合は、どういう操作に対してのアラートなのか、

いつ、誰が、どんなデータに対して行った操作に対してのアラートなのかを追跡調査します。

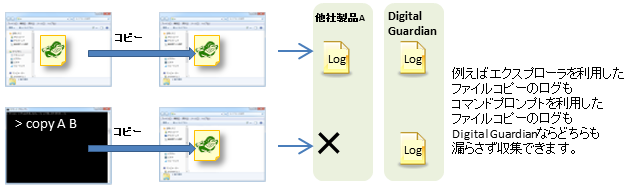

他社製品では取れないログもしっかり収集できます

カーネルレベルでログを収集することにより、データ操作に利用するアプリの種類の影響を受けずに全てのログを収集できます。