ここから本文です。

Vol.060 サイバーキルチェーンから学ぶ標的型攻撃 効果的な備え

2018年6月29日 特集 : サイバーキルチェーンから学ぶ標的型攻撃 効果的な備え

サイバーキルチェーンから学ぶ標的型攻撃 効果的な備え

攻撃者の視点に立てば対策のヒントが見えてくる!

特定の団体や人物をターゲットとして仕掛けられる「標的型攻撃」。

年々巧妙化、複雑化が進み、守る側の対策が追いつかないほどですが、一度攻撃者の視点に立ってみませんか?

攻撃者の一連の活動をモデル化した「サイバーキルチェーン」を知ることで、対策のヒントが見えてくるはずです。

まずは敵を知ろう。標的型攻撃のフロー「サイバーキルチェーン」

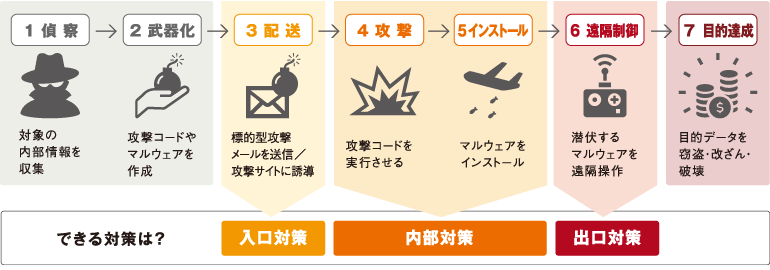

サイバーキルチェーンは上の図にあるように「偵察」「武器化」「配送」「攻撃」「インストール」「遠隔制御」「目的達成」の7段階であり、具体的には「事前調査」「標的型攻撃メールの送付」「C&C サーバ※による遠隔制御」「情報の盗み出し」として考えることができます。

一昔前は「侵入させない」セキュリティ対策が主流でしたが、サイバー攻撃の高度化、巧妙化が進むにつれて、それだけでは防御しきれなくなってきました。そのため、現在では「侵入前提」の考え方が主流となっています。

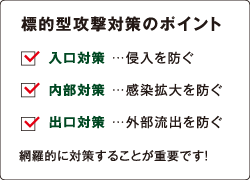

サイバーキルチェーンを意識した標的型攻撃対策では、網羅的な防御がポイントとなります。

まず侵入を防ぐ入口対策として、不審なファイルからマルウェアを検知する機能。次に、感染拡大を防ぐ内部対策としてアクティビティログの監視、分析機能。そして外部流出を防ぐための出口対策には、マルウェアのC&C 通信をブロックする機能が有効です。

C&C(Command and Control)サーバ: マルウェアに感染したコンピュータに対し指示・制御を行うサーバ。

パナソニックISのご提案する標的型攻撃対策

入口対策マルウェアの侵入を防ぐ

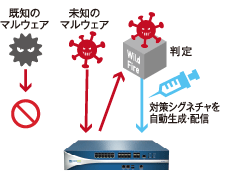

新種のマルウェアも防げる次世代ファイアウォール「Palo Alto」

不審なファイルをクラウド上の仮想環境で実行しマルウェアかどうかの判定を行います。マルウェアだった場合、検知後約30 分以内に対策シグネチャを自動生成するため、未知のマルウェアに迅速に対応することができます。導入後のレポーティングサービスもパナソニックIS が行います。

内部対策侵入を迅速に察知し感染拡大を防ぐ

潜入するマルウェアの不審な動きを「Splunk」が察知

マルウェアはウィルス対策ソフトに痕跡を残さず侵入・攻撃することも少なくありません。「Splunk」は大量のデータをマシンラーニングで解析し「正常値」を学習するので、異変の発生を容易に検出できます。

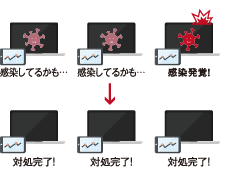

エンドポイントの感染経路と感染範囲を特定する「Trend Micro End point Sensor」

エンドポイント(サーバ・PC・スマートフォンなどの端末)のアクティビティログを記録し、ネットワークセキュリティ側の情報と組み合わせて感染経路と感染範囲を特定します。感染が顕在化した端末以外にもマルウェアが潜んでいないか確かめることができます。

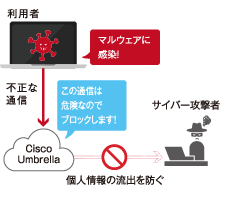

出口対策マルウェアのC&C通信をブロック

万一マルウェアに侵入されてもセキュアDNS「Cisco Umbrella」で動作をブロック

マルウェアの侵入に成功した攻撃者は、C&C 通信でマルウェアを遠隔操作しようとします。万一マルウェアに感染したとしても、「Cisco Umbrella」がこのC&C 通信を停止し、マルウェアの動作を途中でブロックします。

「何が最適かはお客様によって千差万別です」と語るのは、エンタープライズソリューション事業部 クラウド・運用サービス部 ユニットリーダーの上本健太郎。端末展開、ネットワーク運用、サーバ運用など多彩なキャリアを経て、現在はセキュリティのプリセールスを担当しています。これさえしておけば間違いないセキュリティ対策ってありますか?

「幾重にも防御壁を設ける『多層防御』が推奨ですが、二重、三重にすれば完璧だとは言い切れません。お客様の既存の環境を見て、脆弱な部分に対策を施すか、あるいは多層的にプラスするか、予算感も考慮してご提案するのが我々の腕の見せ所だと考えています」。

そう語る彼がお客様との打ち合わせで心掛けているのは「少し突っ込んで聞くこと」。「聞きづらいことも一歩踏み込んでみるようにしています。もしかすると空気を読んでいないかもしれません...(笑)。でも、結果としてお客様のご事情を伺うことができ、その後のコミュニケーションがスムーズに運ぶことが多い気がします」。

自らのお役立ちも、一歩踏み込んでアプローチするのが彼の「現場力」。「幸い色んな分野を経験してきたので、セキュリティの領域だけにとどまらず、例えばネットワーク構成もチェックするなど広い目線で会話するようにしています。そうすることでお客様に対しトータルに貢献できれば」と教えてくれました。

「現場力」とは...

一歩踏み込むこと。空気を読まず突っ込んで聞いたり、自らの担当領域にこだわらず考えることが、お客様にとってのお役立ちにつながると思っています。

エンタープライズ

ソリューション事業部

クラウド・運用サービス部

ユニットリーダー

上本 健太郎

本ページは、当社が発刊しております「IS CLOSE UP」を基にWEB用に抜粋した内容で作成しております。

完全版をご覧になりたい場合は、こちらのPDFデータをダウンロードください。

ここからサブメニューです。

このページの関連ソリューション

このページの関連商品

本ページ上に掲載している個々の商標・標章・ロゴマーク、商号に関する権利は、当社または個々の権利の所有者に帰属します。

また、本ページの内容は発表時のものです。 販売が既に終了している商品や、組織の変更等、最新の情報と異なる場合がありますのでご了承ください。